In più del 40% delle grandi imprese italiane non c’è un SOC, i dirigenti ignorano le policy di sicurezza e non investono risorse nei servizi delle aziende preposte.

![]() La diffusione e la conoscenza del SECURITY OPERATIONS CENTER in Italia rispetto ad altri paesi è ancora troppo bassa.

La diffusione e la conoscenza del SECURITY OPERATIONS CENTER in Italia rispetto ad altri paesi è ancora troppo bassa.

Avere un servizio di questo tipo aumenta la velocità di reazione a un attacco informatico o alla rilevazione di un problema nella propria infrastruttura. Fa in modo di diminuire notevolmente (a volte portandole approssimativamente a zero) le conseguenze sui sistemi informativi, sulla produttività e sul portafoglio dell’azienda.

Cosa è il SOC e quali sono i suoi vantaggi?

Il Security Operations Center è un centro operativo che comprende team di esperti e asset tecnologici. Il SOC eroga servizi di gestione, monitoraggio, report, incident response, disaster recovery, per la sicurezza dei sistemi informativi aziendali o di clienti.

Recente Bitdefender ha analizzato – con una ricerca condotta su 6.000 dipendenti di PMI e grandi aziende di vari paesi – la percezione della sicurezza negli ambienti aziendali.

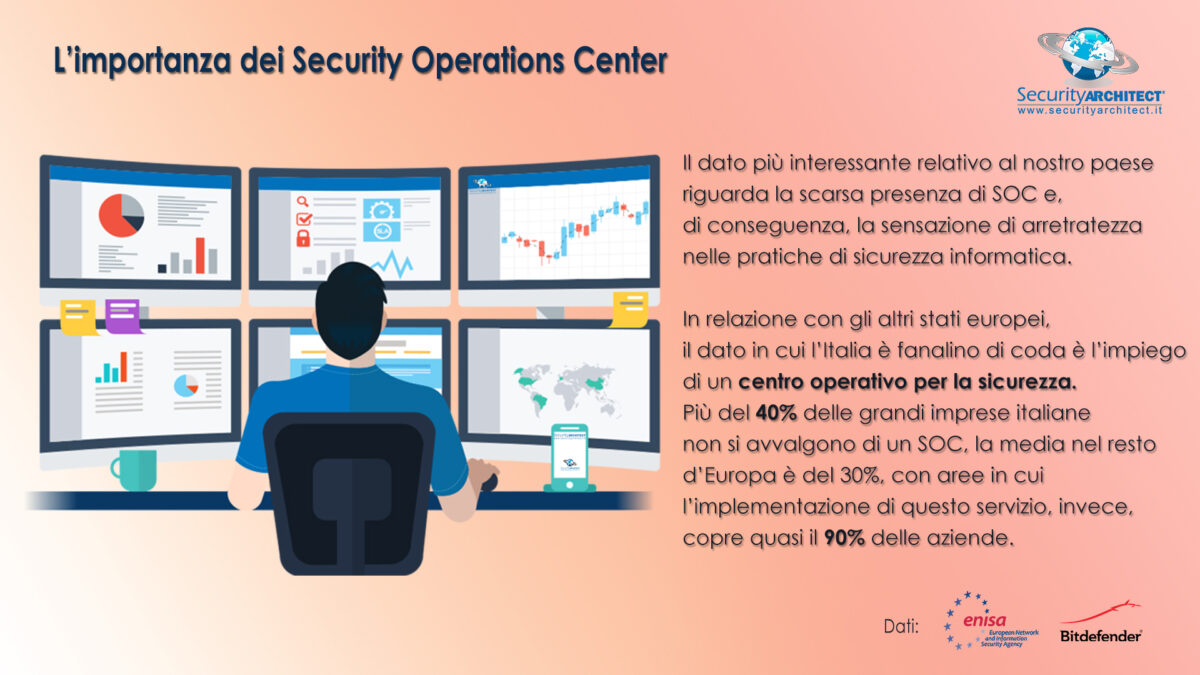

Dall’indagine è emerso che in Italia la cybersecurity awareness è minore che in altri paesi. Un dato a favore di questa tesi è la scarsa presenza di SOC e, di conseguenza, la sensazione di arretratezza nelle pratiche di sicurezza informatica.

La metà dei dirigenti italiani ignora quali siano le policy essenziali per la sicurezza informatica e ammette di non avere risorse economiche sufficienti da investire. Oltre alle risorse limitate anche la percezione dei dipendenti sugli investimenti è negativa. Infatti solo meno di un quarto degli intervistati ritiene che l’investimento della propria azienda in strategie di sicurezza sia adeguato.

In relazione con gli altri stati europei, il dato in cui l’Italia è fanalino di coda è la presenza di un SOC: difatti in più del 40% delle aziende è assente (contro una media del 30%).

Più del 60% dei dipendenti del reparto IT crede che la propria azienda, in caso di un attacco malware, non sia pronta ad agire in modo corretto e tempestivo.

La diffusione e la conoscenza del SOC in Italia rispetto ad altri paesi è ancora troppo bassa. Le aziende non sanno cosa può offrire questo servizio nello specifico. O, ancora, credono che sia un servizio troppo costoso perché non possiedono la percezione di quali siano i reali vantaggi che può apportare.

Vantaggi di un SOC:

Il vantaggio principale di avere un SOC è il miglioramento della rilevazione degli incidenti di sicurezza attraverso il monitoraggio continuo e l’analisi dell’attività dei dati. Analizzando questa attività attraverso le reti, gli endpoint, i server e i database di un’organizzazione i team SOC garantiscono il rilevamento e la risposta tempestivi agli incidenti di sicurezza.

Il monitoraggio 24/7 fornito da un SOC offre alle organizzazioni un vantaggio per difendersi da incidenti e intrusioni, indipendentemente dalla fonte, dall’ora del giorno o dal tipo di attacco. Il divario tra il tempo di compromissione degli hacker e il tempo di rilevamento delle aziende è ben documentato nell’annuale Report sulle intrusioni di dati di Verizon. La presenza di un SOC aiuta le organizzazioni a colmare il divario e rimanere al passo con le minacce che si trovano ad affrontare i loro ambienti.

Security Architect offre questo servizio gestito, al fine di dare ai clienti tutta l’operatività, la visibilità e la protezione necessaria.

Scopri il nostro Security Operations center:

scopri le nostre soluzioni per la sicurezza informatica:

Ultimi due giorni per registrarsi ad ACN: obbligo per le aziende coinvolte nella NIS2

Le 7 tendenze chiave della Cybersecurity e dell’IT nel 2025

Aeroporti di Puglia: ZERO attacchi andati a buon fine, la fortezza CyberSecurity targata Security Architect srl ha mantenuto le promesse

Cybersecurity aziendale: il tuo investimento è davvero efficace?

Le 5 tecniche malware più comuni nel 2024

SIEM, EDR, SOC: sicurezza IT proattiva e conformità NIS2

- Blog (75)

- Case Studies (20)

- Eventi (2)

- News (72)

- Febbraio 2025 (1)

- Gennaio 2025 (1)

- Dicembre 2024 (1)

- Novembre 2024 (2)

- Ottobre 2024 (2)

- Settembre 2024 (3)

- Luglio 2024 (4)

- Giugno 2024 (1)

- Aprile 2024 (2)

- Marzo 2024 (2)

- Febbraio 2024 (3)

- Gennaio 2024 (1)

- Dicembre 2023 (1)

- Novembre 2023 (4)

- Agosto 2023 (2)

- Luglio 2023 (3)

- Maggio 2023 (1)

- Marzo 2023 (3)

- Febbraio 2023 (2)

- Gennaio 2023 (3)

- Dicembre 2022 (2)

- Novembre 2022 (2)

- Ottobre 2022 (4)

- Settembre 2022 (2)

- Agosto 2022 (1)

- Luglio 2022 (4)

- Giugno 2022 (3)

- Maggio 2022 (3)

- Aprile 2022 (3)

- Marzo 2022 (3)

- Febbraio 2022 (3)

- Gennaio 2022 (2)

- Dicembre 2021 (4)

- Novembre 2021 (2)

- Ottobre 2021 (4)

- Settembre 2021 (4)

- Luglio 2021 (2)

- Giugno 2021 (1)

- Maggio 2021 (8)

- Aprile 2021 (27)

- Marzo 2021 (7)