Obsolescenza tecnologica: di cosa si tratta?

Nell’immaginario collettivo il mondo digitale è sempre all’avanguardia, con i suoi dispositivi e le sue piattaforme. Ma la costante evoluzione delle nuove tecnologie porta inevitabilmente a un veloce declino dei dispositivi elettronici e dei sistemi digitali. Questo processo prende il nome di obsolescenza tecnologica o digitale.

L’obsolescenza digitale – dall’inglese digital obsolescence – è una situazione in cui una risorsa digitale integra non è più accessibile: o a causa dell’impossibilità di interagire con il supporto fisico su cui è registrata (per la mancanza dell’hardware con cui leggere/scrivere il supporto, come per la mancanza del software necessario a far funzionare tale hardware – driver), o per l’impossibilità di reperire e utilizzare il software con cui era stata originariamente creata (nel caso il suo utilizzo sia un requisito ineludibile per accedere alla risorsa).

Le dinamiche di sviluppo di software e hardware che creano l’obsolescenza digitale (perdita di fruibilità di dati digitalizzati, di Software), producono al contempo obsolescenza informatica, perdita di fruibilità di Hardware in sé funzionante, ma che non si riesce più comunque sfruttare.

L’obsolescenza informatica costituisce un danno economico per le aziende

Secondo un recente report di Kaspersky, How businesses can minimize the cost of a data breach, le enterprise europee che utilizzano tecnologie obsolete subiscono il 23% delle perdite economiche in più rispetto alle aziende che aggiornano i sistemi in modo tempestivo. Per le PMI la differenza è ancora più netta, arrivando fino al 53%.

Secondo lo studio, quasi la metà delle organizzazioni europee (44%) utilizza oggi almeno una tecnologia obsoleta nelle proprie infrastrutture.

Di come l’osbsolescenza dell’IT sia un rischio per le PMI lo rileva anche un report Almaviva: l’84% delle impese ialiane ha una superficie d’attacco scoperta a causa dell’utilizzo di applicazioni obsolete.

Il 13% di queste imprese, che rappresentano la struttura portante dell’intero sistema produttivo nazionale, è addirittura esposta ad applicazioni pericolose, mentre il 16% è vulnerabile per la presenza di applicazioni abbandonate e ignote all’IT, che deve garantire l’aggiornamento dei sistemi o la dismissione degli asset.

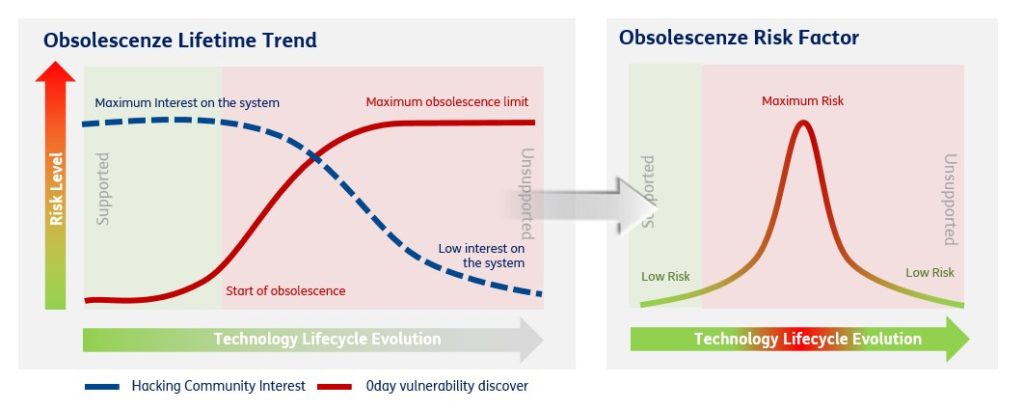

Conoscere il nemico

L’obsolescenza tecnologica, come anticipato, è un fenomeno derivato dal fatto che una componente software (ad es. un sistema operativo, un framework di sviluppo, ma anche il firmware di uno smartphone, di una stampante, di un telefono) ha un periodo di supporto da parte del fornitore limitato nel tempo, che di solito risulta sufficientemente lungo. Superato questo periodo il fornitore cessa la fornitura di aggiornamenti e bug-fix (comprese le patch di sicurezza) causando l’accumulo e la stratificazione delle vulnerabilità nel tempo e rendendo i nostri sistemi facilmente violabili.

Si tratta di un rischio che consente vettori di attacco molto pervasivi come ad esempio i pericolosi RCE (Remote Code Execution) capaci di compromissioni e impatti di ogni natura e profondità.

Su applicazioni enterprise riscrivere o riadattare un sistema obsoleto può risultare altamente costoso oltre a non dare vantaggi agli utenti in termini di CX.

Spesso accade che l’utente o il dipendente che fa uso quotidiano di quel sistema si accontenti che lo stesso riprenda le sue funzionalità primarie non curandosi delle implicazioni sulla sicurezza informatica e sulle problematiche a lungo termine.

Sappiamo che non è facile trasmettere questi concetti ad utenti che non hanno dimestichezza con la cyber security.

Il rimedio?

Security by Design e Long-Term Security.

Combattere il nemico

Le misure che suggeriamo vanno dall’utilizzo dell’ultima versione dei sistemi operativi e delle applicazioni scelte, abilitando le funzionalità di autoaggiornamento in modo che il software sia sempre aggiornato, ad una separazione intelligente dei nodi vulnerabili dal resto della rete. Ma soprattutto di usufruire di vulnerability assessment e di gestione delle patch della soluzione di protezione degli endpoint: questo consente di eliminare automaticamente le vulnerabilità nel software dell’infrastruttura, installare le patch in modo proattivo e scaricare gli aggiornamenti essenziali del software.

security by design:

- Tener conto della sicurezza informatica sin dalla progettazione dell’infrastruttura,

- nei nuovi progetti, porre massima attenzione a tutta la pila software utilizzata,

- prevedere corsi di aggiornamento sui nuovi software per le risorse umane,

- verificare la disponibilità del fornitore per eventuali tempistiche di supporto adeguate;

- per tutte le tecnologie che lo consentono (ad es. Prodotti Microsoft) abilitare il patching automatizzato e valutare l’implementazione di sistemi di terze parti qualora i software scelti non lo consentano.

Long-term Security

- Effettuare scansioni cadenzate – Vulnerability Assessment – sulle applicazioni più critiche monitorando lo scostamento nel tempo (recycle) delle vulnerabilità sfruttabili ed effettuare tutte le mitigazioni del caso,

- per le componenti obsolete, svolgere il patching fino all’ultima versione rilasciata dal fornitore. Questo garantisce una precisa identificazione delle potenziali minacce in fase di Assessment,

- rimuovere tutti quei servizi obsoleti e non necessari,

- valutare sistemi di continous monitoring implementando un servizio SOC per le risorse critiche,

- tenere aggiornate le credenziali e le regole di sicurezza.

Rendere sicuro un sistema obsoleto è possibile ma richiede una grande precisione e attenzione ai dettagli.

Contattaci: info@securityarchitect.it

scopri i nostri servizi:

Ultimi due giorni per registrarsi ad ACN: obbligo per le aziende coinvolte nella NIS2

Le 7 tendenze chiave della Cybersecurity e dell’IT nel 2025

Aeroporti di Puglia: ZERO attacchi andati a buon fine, la fortezza CyberSecurity targata Security Architect srl ha mantenuto le promesse

Cybersecurity aziendale: il tuo investimento è davvero efficace?

- Blog (75)

- Case Studies (20)

- Eventi (2)

- News (72)

- Febbraio 2025 (1)

- Gennaio 2025 (1)

- Dicembre 2024 (1)

- Novembre 2024 (2)

- Ottobre 2024 (2)

- Settembre 2024 (3)

- Luglio 2024 (4)

- Giugno 2024 (1)

- Aprile 2024 (2)

- Marzo 2024 (2)

- Febbraio 2024 (3)

- Gennaio 2024 (1)

- Dicembre 2023 (1)

- Novembre 2023 (4)

- Agosto 2023 (2)

- Luglio 2023 (3)

- Maggio 2023 (1)

- Marzo 2023 (3)

- Febbraio 2023 (2)

- Gennaio 2023 (3)

- Dicembre 2022 (2)

- Novembre 2022 (2)

- Ottobre 2022 (4)

- Settembre 2022 (2)

- Agosto 2022 (1)

- Luglio 2022 (4)

- Giugno 2022 (3)

- Maggio 2022 (3)

- Aprile 2022 (3)

- Marzo 2022 (3)

- Febbraio 2022 (3)

- Gennaio 2022 (2)

- Dicembre 2021 (4)

- Novembre 2021 (2)

- Ottobre 2021 (4)

- Settembre 2021 (4)

- Luglio 2021 (2)

- Giugno 2021 (1)

- Maggio 2021 (8)

- Aprile 2021 (27)

- Marzo 2021 (7)