MANUFACTURING AND DISTRIBUTION

Le aziende manifatturiere e la distribuzione richiedono sempre una disponibilità del 100%.

Innovazione tecnologica: un’esigenza di mercato e non solo…

Il settore manifatturiero si è sempre concentrato principalmente sulla gestione dei budget, sulla massimizzazione della produttività e sulla semplificazione delle operazioni manuali. Ciò al fine di ridurre i costi e aumentare i margini. Sebbene tutte queste siano priorità importanti, oggi un produttore di successo deve sfruttare strategicamente i vantaggi della tecnologia per migliorare ulteriormente i processi aziendali. Sfruttare i nuovi metodi per portare le operazioni al livello successivo.

Esiste, d’altro canto, una crescita esponenziale delle spinte governative all’aggiornamento dei macchinari, dei software, delle metodologie di lavoro attraverso incentivi e misure agevolate per l’industria 4.0.

L’importanza di una infrastruttura efficiente

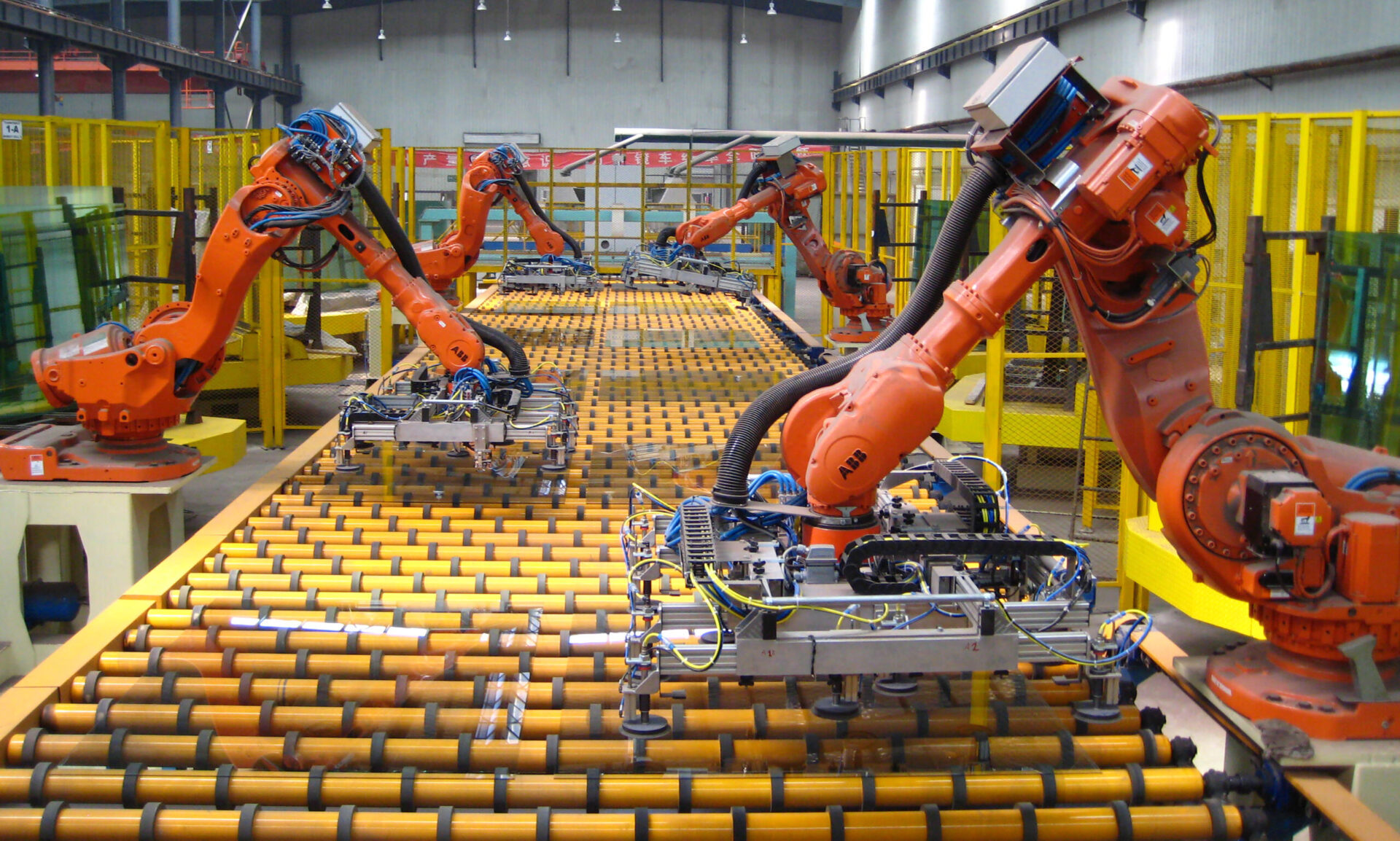

Il funzionamento di tutto l’apparato di risorse costose e di grandi dimensioni, spesso con diverse aree di lavoro e sedi aziendali con differenti attività e competenze, dipende completamente da applicazioni ad alta funzionalità e da una robusta infrastruttura di sistema. Per questa ragione le aziende di produzione e distribuzione richiedono sempre una disponibilità del 100%, senza interruzioni, rallentamenti, ecc.

Lavoriamo con alcuni dei più grandi marchi di produzione e distribuzione per semplificare i loro processi con applicazioni integrate e fornire loro il supporto continuo di cui hanno bisogno per sopravvivere e prosperare.

Security Architect sfrutterà le ultime tecnologie digitali per trasformare la tua attività di produzione e mantenerti all’avanguardia in un settore caratterizzato da una richiesta di continuità maggiore rispetto a molti altri settori. Per di più un settore in evoluzione e soggetto a cambiamenti. Per questo nei nostri progetti rivolti alla produzione e alla distribuzione, adottiamo soluzioni personalizzate, apportando il Know-how necessario a garantire flessibilità ed ottimizzazione dei costi.

Security Architect Srl affianca nello sviluppo tecnologico le aziende intelligenti e lo smart business che adotta sistemi di lavorazione automatizzati e resilienti, attraverso l’IoT, Big Data e modelli di Analytics e Cloud Computing.